Ransomware: Undvik attacker som den som slog ut oljan i USA

Fredagen den 7 maj tvingades Colonial Pipeline att stänga av sina oljeledningar efter att de blivit utsatta för en ransomware-attack. Det här är ett exempel på det snabbt växande cyberhotet mot företag och organisationer. Antalet ransomware-attacker har skenat det senaste året och Sverige är ett av de länder som är hårdast drabbat. Risken för ransomware, eller utpressningsvirus, är verklig och allvarlig för dig som driver företag. Här tar vi upp orsakerna, historiken och vad du kan göra.

En ransomware-attack är när en angripare begränsar åtkomsten till användarens filer (eller system) genom kryptering och sedan kräver en lösensumma för att göra informationen tillgänglig. Numera begär angriparna ofta betalningen i en kryptovaluta som inte går att spåra till mottagaren.

Antalet ransomware-attacker ökade med 715% 2020 jämfört med samma period 2019 (Källa: Bitdefender) och de fortsätter att öka.

Ett aktuellt fall med påtagliga konsekvenser är attacken mot Colonial Pipeline.

Colonial Pipeline blev tvungna att strypa bränsletillförseln

Colonial Pipeline står för runt 45% av bränsletillförseln i östra USA. Genom den nästan 900 mil långa ledningen flödar normalt 2,5 miljoner fat bensin, diesel, flygfotogen och villaolja per dygn.

Företaget tvingades stänga av hela flödet av till följd av attacken som man tror har genomförts av ett kriminellt ryskt nätverk som går under namnet Darkside.

17 delstater utlöste nödläge vilket innebär att man tillåter vägtransport av bränsle. Efter några dagar kunde Colonial Pipeline manuellt öppna några mindre ledningar. Däremot räknar man med att det kan ta veckor eller månader att komma till rätta med de skador som attacken orsakat på företagets IT.

Hur kunde attacken ske?

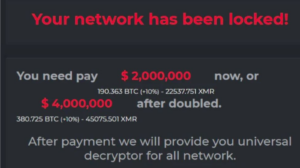

Så här kan ett ransomware-attack-meddelande se ut

Colonial Pipeline utsattes för en ransomware-attack där hackers krypterat kritisk information på företagets servrar och begärt en okänd summa pengar för att ge tillbaka tillgången till data.

Man beräknar att gruppen har stulit närmare 100 gigabytes av data och hotat att läcka den via internet.

Detaljerna kring hur attacken kunde ske är ännu inte utrett men det kan ha berott på något av följande; ett phishing email som lurat en medarbetare, tillgång till inloggningsuppgifter som läkt ut vid tidigare tillfälle eller någon av de många taktiker som hackers använder för att infiltrera ett företags nätverk.

Utpressningsvirus, ett växande problem

Malware (skadlig kod och virus) har funnits så länge internet har funnits men det har blivit allt mer avancerat över tid. 2005 dök det första ransomware-viruset upp. Det var en ny typ av elakt virus som zippade och lösenordsskyddade personliga dokument och därefter utpressade användaren för att låsa upp filerna.

Sedan dess har attacker med utpressningsvirus ökat dramatiskt. 2012 blev mängder av användare drabbade av ett utpressningsvirus där de anklagades för piratkopiering, terrorism eller barnpornografi. Valet var 200 USD i böter eller åtal.

Utpressningsvirusen blir allt mer avancerade

2013 utvecklade hackers Cryptolocker. Det var ett utpressningsvirus som över en natt mångdubblade de redan höga summor som privatpersoner och företag betalade till hackers. Cryptolocker var starten för en ny kategori utpressningsvirus som krypterar användarens personliga filer med en unik nyckel. För att få tillbaka filerna måste användaren betala för att få tillgång till nyckeln.

Ett par år senare uppkom ytterligare en ny variant, Cryptowall, som FBI uppmärksammade som ett allvarligt hot. Cryptowall krypterar användarfiler och system och betalningen för återställning uppgår till allt mellan 200 och 5000 USD i bitcoins.

En ny vanlig metod är hot om GDPR-böter. Angriparen hotar med att läcka ut den stulna informationen, varpå företaget riskerar böter för att inte skydda personlig data enligt dataskyddsförordningen.

Sverige är hårt utsatt för ransomware

Sverige hör till de länder som är mest utsatt för den här typen av attacker.

Under tre månader i höstas ökade attackerna i Sverige med 250% jämfört med första halvåret 2020. Sverige ökar också mest bland de undersökta länderna i Europa, enligt Checkpoints säkerhetsforskare. Som jämförelse var den globala ökningen av ransomware-attacker 50% under samma period (Källa: Aktuell Säkerhet).

I år har säkerhetsföretaget Truesec, från januari till början av maj, gjort över 70 komplexa dataintrångsutredningar. Under hela 2020 uppgick antalet utredningar av motsvarande omfattning till 40.

Enligt cybersäkerhetsföretaget Sophos undersökning med 5000 IT-chefer i 26 länder kommer Sverige på andra plats vad gäller hur ofta man väljer att betala vid utpressningsvirus.

Gör så här om du blir utsatt

Företag bör göra allt de kan för att skydda sig mot attacker. Här kan du läsa mer om åtgärder som motverkar utpressningsvirus. 10 saker du önskar du gjort innan utpressningsvirus låser dina filer.

Om du blir drabbad av en ransomware-attack så behöver du omedelbart försöka stoppa spridningen i ert nätverk.

- Det första du ska göra är att stänga av den infekterade datorn så att den inte är uppkopplad till nätverket. Och sätt inte på den igen!

- Därefter bör du kontakta en sakkunnig expert som kan göra en plan för avhjälpning och återställning. Att försöka fixa den här typen av problem på egen hand är mycket svårt och kan ställa till det ordentligt.

Rekommendationen är att inte betala lösensumman som angriparen begär. Pengarna finansierar hackarnas utveckling så att utpressningsvirusen blir allt smartare och svårare att skydda sig mot. Istället bör du göra en polisanmälan.

Det här gör vi för att skydda företag mot ransomware

I vårt åtagande mot kunder vidtar vi de proaktiva åtgärder som krävs för att skydda IT-miljön. Allt från konfigurering, underhåll och övervakning. Läs mer här

Är du osäker på vad som ingår i ditt avtal är du välkommen att kontakta oss.

Vidare gör vi sårbarhetsanalyser och erbjuder i samarbete med Holm Security så kallade phishing simuleringar. Där skapar man påhittade attacker vars resultat ligger som grund för anpassade utbildningar av personalen.

I de fall ett företag blivit attackerat eller tror sig vara utsatt av en attack, så samarbetar vi med Truesec som är experter på cybersäkerhet och Ibas som specialiserat sig på dataräddning.